笔者所在单位使用的网络是中国电信20MB光纤业务,由电信机房送来的光纤信号经ZTE E-PON光纤收发器送至思科商务领航NAV 10-WF路由器,然后再经若干台24口10/100MB自适应交换机送到微机室、办公区及教职工宿舍。近来很多用户发现上网时常掉线,同时电脑上安装的“360安全卫士”提示“ARP攻击断网正在发生,360已拦截”,如图1所示,从表面症状来看应该是局域网内某台电脑已经中了 ARP病毒所致。

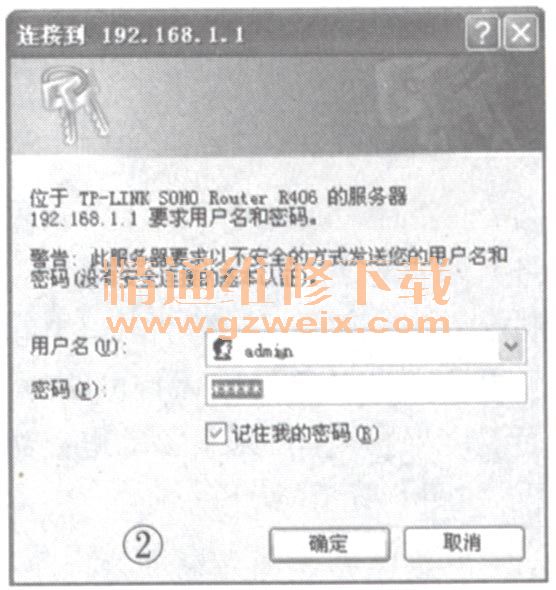

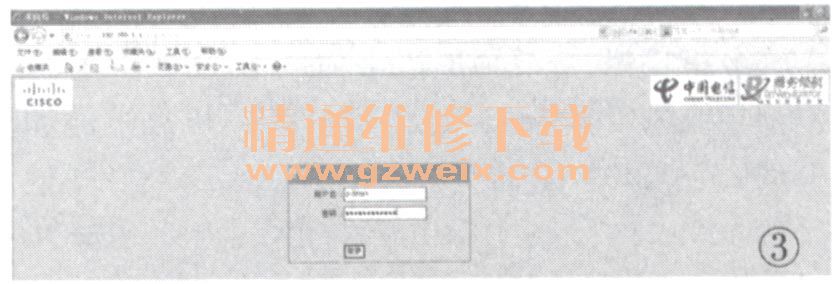

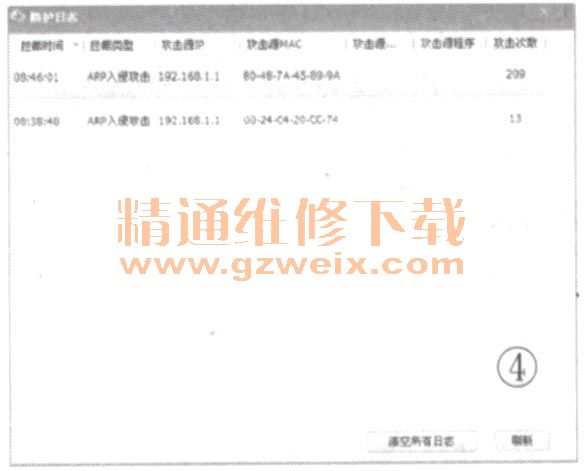

接下来的任务就是找出中毒的电脑,笔者想进入路由器查看一下里面DHCP已经分配的IP地址与客户MAC地址情况。于是便在浏览器里输入路由器登录地址192.168.1.1,出人意料的是浏览器弹出了如图2所示的对话框,单位路由器明明是思科商务领航NAV 10-WF,正常的登录界面应该是如图3所示的窗口,怎么变成了TL-R406呢?笔者又查看了“360安全卫士”防护日志,发现ARP入侵攻击源IP地址也是192.168.1.1,如图4所示,此时笔者终于明白:肯定是单位内有人私自接入了TL-R406路由器,而该路由器默认IP地址并没有更改,即192.168.1.1,当打开TL-R406设备后,局域网内便有了两个MAC地址不同但IP地址均为192.168.1.1的路由器,导致内网电脑访问外网数据时不知道向哪里转发,其症状就如同电脑中了ARP病毒,所以杀毒软件才会有那样的提示。

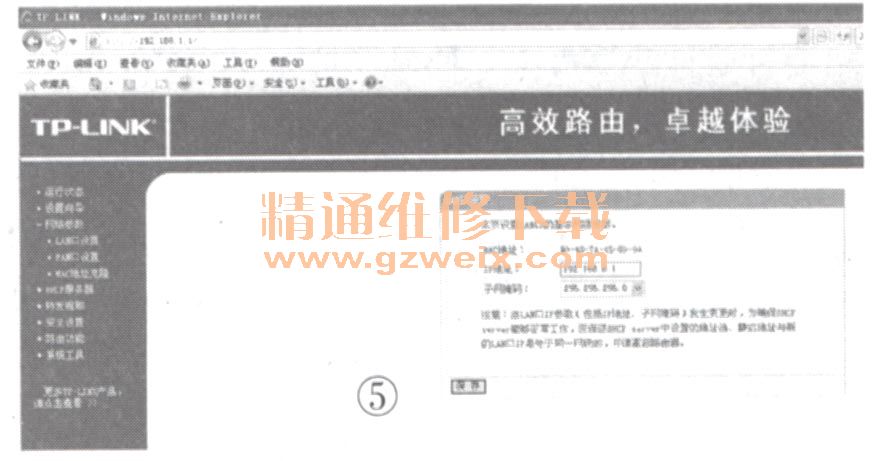

找到原因排除故障就容易了。考虑到用户私自接入路由器应该是家中有多台电脑需要上网,若让其关闭不太好,因此笔者决定看看能否更改TL -R406路由器里的相关设置。在图2所示对话框用户名和密码栏中试着输入“adrnin”,没想到成功进入了TL-R40。管理界面,在“LAN口设置”中将其IP地址更改为192.168.8.1,如图5所示,同时停止DHCP服务器,如图6 所示,重启TL-R406 后故障不再重现,至此故障圆满解决。事后经多方打听,笔者终于找到了安装路由器的同事,原来他确实是因家中有两台电脑而私自安装了路由器,只是不懂网络才连累了其他用户,其实他只要安装交换机就行了。

知识链接

ARP全称为Address Resolution Protocol,中文含义为地址解析协议所谓“地址解析”就是主机在发送数据包前将目标主机1P地址转换成目标主机MAC地址的过程。ARP协议的基本功能就是通过目标设备的IP地址,查询目标设备的MAC地址,以保证通信的顺利进行。ARP病毒正是利用AlU,协议的漏洞进行传播的一类病毒的总称。