1.4反向验证

分析完成正向设计的数据安全机制,引用社会工程中逆向工程的某些思路来分析车辆的射频系统的安全通信,这个范畴和人们常说的白帽子是近似的。这里需要再次强调任何白帽子的行为都是需要有效授权的,没有授权的白帽行为笔者认为属于黑客行为。结合车辆的无线通信,本文引用中间人攻击(Man-in-the-Middle

Attack)的思路。对于这类攻击路径分析,白帽子研究方向还是实施中间人攻击的2个要点,即信息篡改和信息窃取。笔者认为信息重发和转发本身就是中间人攻击的特征,还有第3点关键信息交互通信。

1)信息篡改即当主机A和主机B通信时,都由主机C来为其“转发”,而A、B之间并没有真正意思上的直接通信,它们之间的信息传递由C作为中介来完成,但是A、B却不会意识到,而以为它们之间是在直接通信。这样攻击主机在中间成为了一个转发器,C可以不仅窃听A、B的通信,还可议对信息进行篡改再传给对方,C便可以将恶意信息传递给A、B,以达到自己的目的。

2)信息窃取即当A、B通信时,C不主动去为其 “转发”,只是把他们的传输数据备份,以获取用户网络的活动,包括账户、密码等敏感信息,这是被动攻击也是非常难被发现的。

3)车辆射频系统的攻击路径车辆射频系统通信基于的是无线电通信,无线电信号不可见特性,攻击路径更加隐蔽。对应的攻击路径和网络通信的实现方式近似,主要有数据抓包、信号中继、数据重放。

2 车辆射频系统安全通信实例

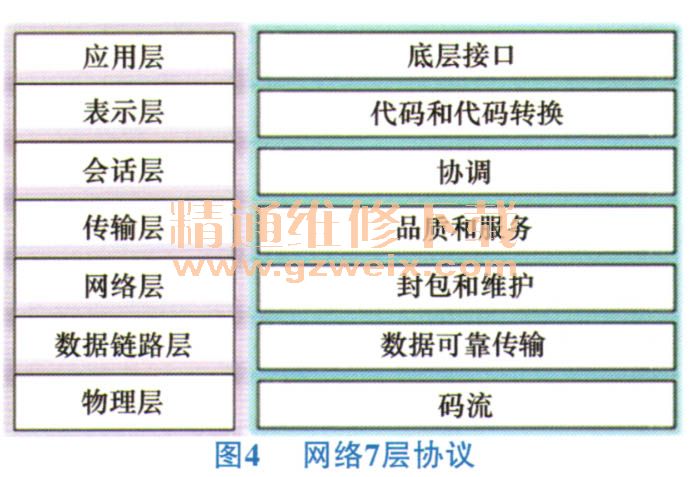

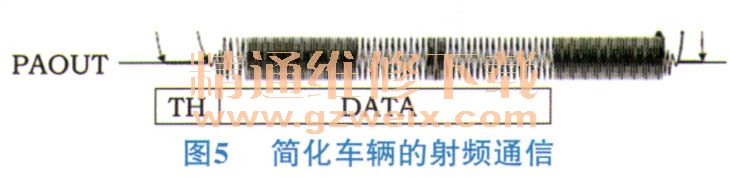

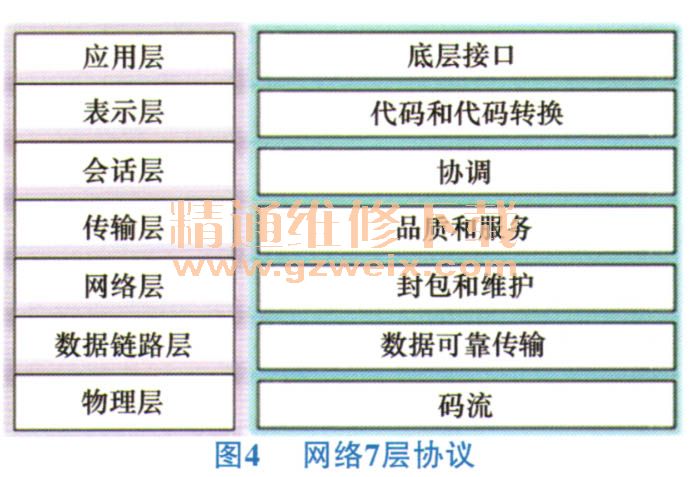

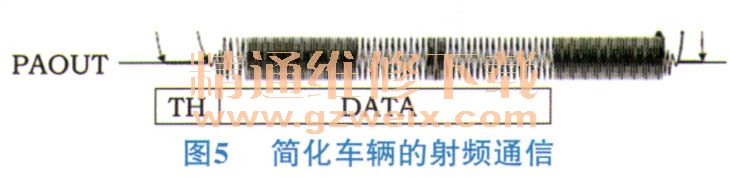

对于车辆射频通信本身来说,可以通过一个具体开发的例子进行描述。以NXP NCF29A1的PEPS无钥匙进入芯片为例,遥控钥匙的射频通信发生在中心频率433.92MHz的信道上。与网络7层协议进行比较,网络通信的7层从上到下分别是应用层、表示层一、会话层、传输层、网络层、数据链路层、物理层,就是OSI模型,如图4所示。车辆的射频通信简化到只有应用层和传输层,如图5所示。

以使用对称加密为例,车辆射频通信的参数定义:波特率9600 b/s,加密算法AES、秘钥长度128 bit、TH60Byte(49.92 ms),Data 16Byte(13.312 ms)。TH数据定义为不需要任何加密的数据。数据的加密时间与被加密的数据长度有很强的关系。

上一页 [1] [2] [3] 下一页